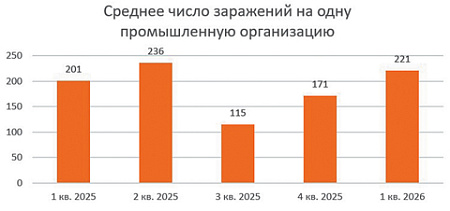

По сравнению с началом прошлого года сейчас среднее число заражений в пересчете на одно промпредприятие увеличилось в РФ на 10%. Источник: «Солар»

По сравнению с началом прошлого года сейчас среднее число заражений в пересчете на одно промпредприятие увеличилось в РФ на 10%. Источник: «Солар»

В первом квартале промышленные предприятия РФ были атакованы хакерами почти 50 тыс. раз – более 500 атак ежедневно. Речь идет об атаках, факт которых подтвердили сами компании. На одно предприятие в первом квартале приходилось почти 221 заражение вредоносным программным обеспечением. Число атак растет, и все масштабнее потенциальный ущерб, который хакеры пытаются нанести экономике и безопасности страны. «Сегодня главная цель кибератак на промышленность – срыв гособоронзаказа», – объявили специалисты по информационной безопасности (ИБ).

Киберпреступники пытаются нанести российской промышленности невосполнимый ущерб, увеличивая число атак и их сложность. Единолично противостоять таким ударам все сложнее – требуется комплексный подход. В первом квартале на российские промпредприятия пришлось 48,8 тыс. кибератак – ИБ-инцидентов, подтвержденных компаниями.

Это на 14% больше, чем за аналогичный период 2025-го. Промпредприятия подвергаются хакерским «бомбардировкам» чуть ли не ежедневно: более 500 кибератак в день. Такие данные содержатся в новом исследовании группы компаний «Солар», подготовленном к конференции «Цифровая индустрия промышленной России».

Основным инструментом злоумышленников для атак на промышленность стало вредоносное программное обеспечение. В первом квартале на одно предприятие приходилось в среднем 221 заражение – это на 10% больше, чем в том же периоде прошлого года.

Промпредприятия вызывают интерес как финансово-ориентированных хакерских группировок, так и профессиональных взломщиков, спонсируемых иностранными государствами. Хакерам прежде всего нужна ценная информация, которой обладают предприятия, но это не единственный повод.

«Сегодня главная цель кибератак на промышленность – срыв гособоронзаказа», – сообщается в исследовании «Солар». Для ее достижения злоумышленники фокусируются на двух основных направлениях: на выявлении цепочек поставок (происходит сбор информации о структуре и участниках производственных процессов) и на атаках непосредственно на цепочку поставок, в первую очередь на ее слабые звенья – поставщиков и субподрядчиков.

«Крупные предприятия, где организована финальная сборка, защищены на высоком уровне, но их поставщики или дочерние структуры часто остаются уязвимыми, – предупредили ИБ-специалисты. – Даже если атака на крупное предприятие не удалась, злоумышленники могут достичь своей цели через срыв поставок: отсутствие ключевых деталей или сырья парализует весь производственный процесс».

ИБ-отделы крупных предприятий обычно сосредоточены на мониторинге своих контуров защиты, что ограничивает видимость атак на более мелких участников цепочки. Так и возникают «лазейки», которые используются кибервзломщиками.

«Атаки на подрядчиков и дочерние структуры теперь происходят заметно чаще, чем раньше», – уточнили авторы исследования. Поэтому, по их мнению, требуется комплексный подход к обеспечению кибербезопасности для всей цепочки поставок.

В качестве подтверждения актуальности проблемы в «Лаборатории Касперского» сообщили «НГ», что в первом квартале этого года были активны сразу несколько хакерских группировок, нацеленных на промышленный сектор РФ.

Так, в начале 2026 года группировка BO Team сместила фокус атак на производственные предприятия и нефтегазовую отрасль: только за первые три месяца было зафиксировано около 20 кибератак злоумышленников, в том числе на организации из этих сфер.

На нефтегазовую отрасль была нацелена и группировка Toy Ghouls. Кроме того, в апреле эксперты лаборатории рассказали о новой группировке Geo Likho, которая сосредоточена на атаках на организации авиационной отрасли и судоходные компании РФ, при этом среди ее целей нередко встречаются предприятия машиностроения.

Сохраняется активность кибершпионов HeartlessSoul: отмечается высокий интерес злоумышленников к геоинформационным данным российских организаций, включая промышленные предприятия.

Другой вопрос в том, сколько из всего вала атак на промпредприятия действительно становятся успешными для хакеров – достигающими целей злоумышленников.

Как пояснили «НГ» в пресс-службе компании «Солар», статистика, приведенная в их исследовании, отражает зафиксированные попытки кибератак, подтвержденные клиентами именно как атаки. Подсчитать же во всем массиве долю успешных атак не представляется возможным, добавили в пресс-службе.

Между тем, судя по обзору центра кибербезопасности компании «ЕСА Про», доля успешных кибератак на промышленность РФ в первом квартале этого года, что примечательно, снизилась до 7–8% с 10–12% за тот же период годом ранее. И это говорит как раз о выросшем уровне защищенности.

Под успешной атакой авторы обзора понимают инциденты, в которых злоумышленникам удалось реализовать вредоносный сценарий: проникнув в системы, выкрасть конфиденциальные данные, заблокировать или разрушить инфраструктуру, нарушить производственные процессы.

Однако если анализировать все атаки, в ходе которых злоумышленникам удалось проникнуть в цифровую инфраструктуру предприятия (пусть и без дальнейшего нанесения ущерба), то доля успешных в таком более широком смысле инцидентов достигает 30%. Немало, но важнее другое – чтобы взломщиков быстро вычислили и обезвредили ИБ-специалисты.

Аналитики предупредили: большинство – 80% – успешных инцидентов начинаются с фишинга, когда злоумышленники с помощью социальной инженерии получают идентификационные данные для входа в инфраструктуру.

К фишингу относится рассылка поддельных писем и сообщений, рассчитанная на то, что сотрудник организации откроет вредоносное вложение и тем самым заразит систему.

«Легенды» для взлома придумывают все более изощренные. Например, «Лаборатория Касперского» ранее обнаружила новую схему атак на крупные организации в России: сотрудникам компаний на корпоративную почту приходили письма якобы от правоохранительных органов с уведомлением о необходимости провести техническое исследование их автоматизированного рабочего места в связи с предполагаемым инцидентом информационной безопасности. На самом деле целью злоумышленников было убедить человека запустить вредоносную программу.

В одном из сценариев пользователю предлагалось заполнить анкету с большим количеством вопросов о его рабочем устройстве, установленных программах, личных данных. После заполнения «документов» человеку направляли другое письмо – с программой, которую нужно было запустить якобы для проведения технического исследования. Это, однако, был «вредонос», позволяющий взломать систему.

Но помимо разнообразного фишинга хакеры прибегают и к другим методам взлома: к эксплуатации уязвимостей установленного на предприятии программного обеспечения, которое могло устареть, а также к использованию данных, которые ранее уже и так утекли в сеть.